Microsoft 登录

Microsoft 登录

# 1. 申请应用

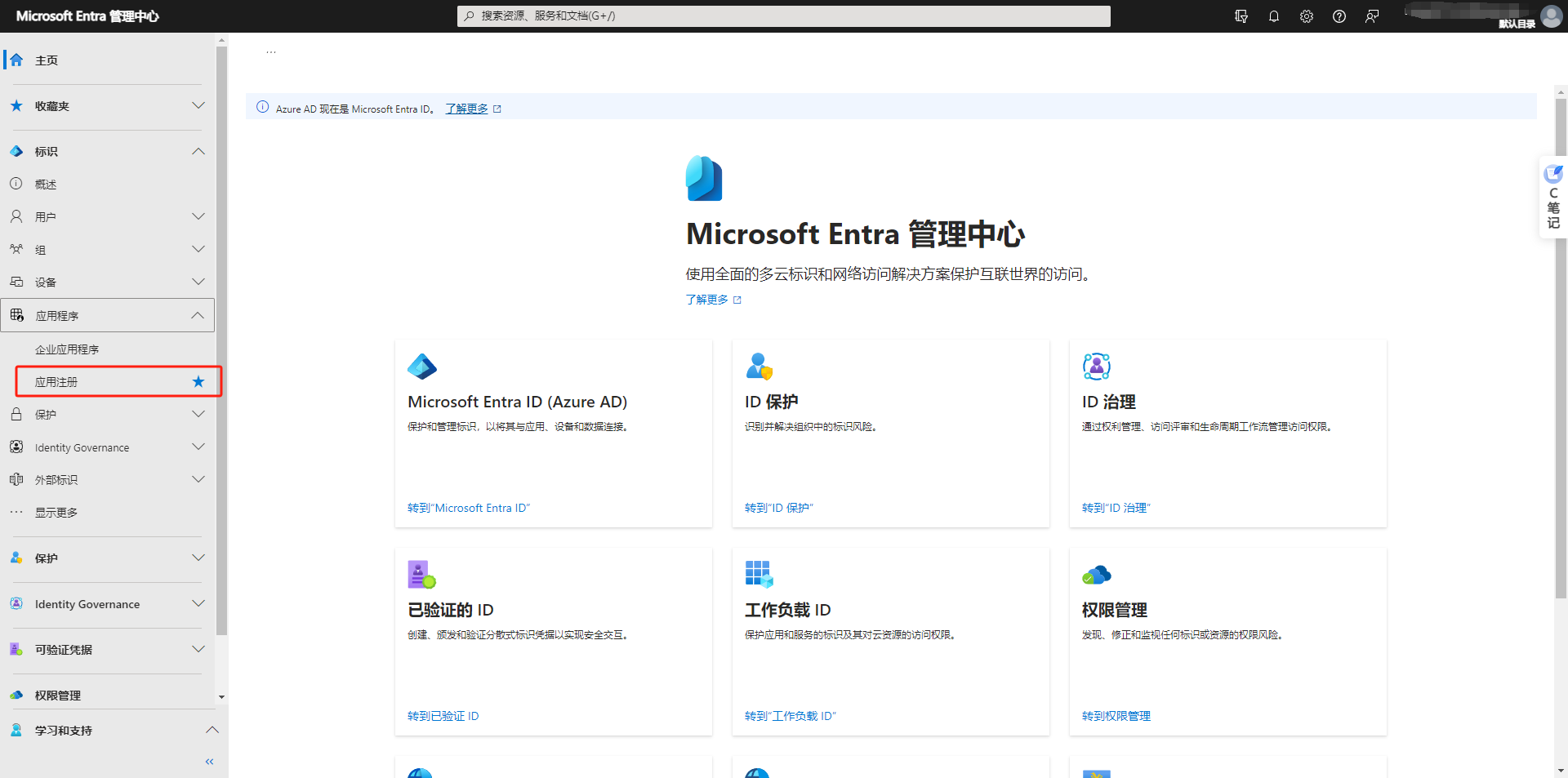

# 1.1 创建第三方授权应用

- 注册并登录 Microsoft Entra ID 后台管理控制台:https://entra.microsoft.com (opens new window)。在 Microsoft Entra ID 管理控制台内配置应用程序:

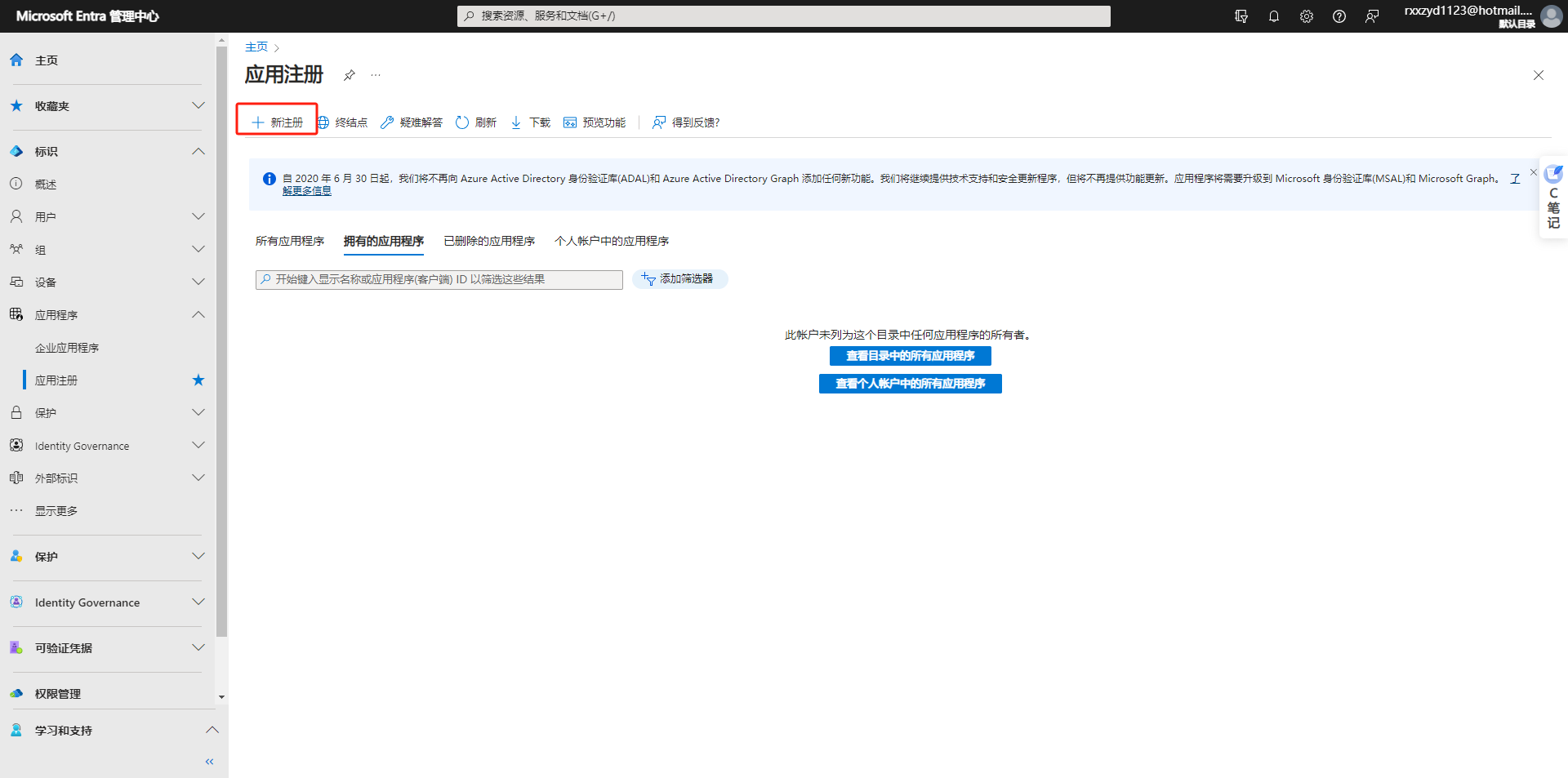

- 新建应用

应用创建完成后会进入到应用详情页

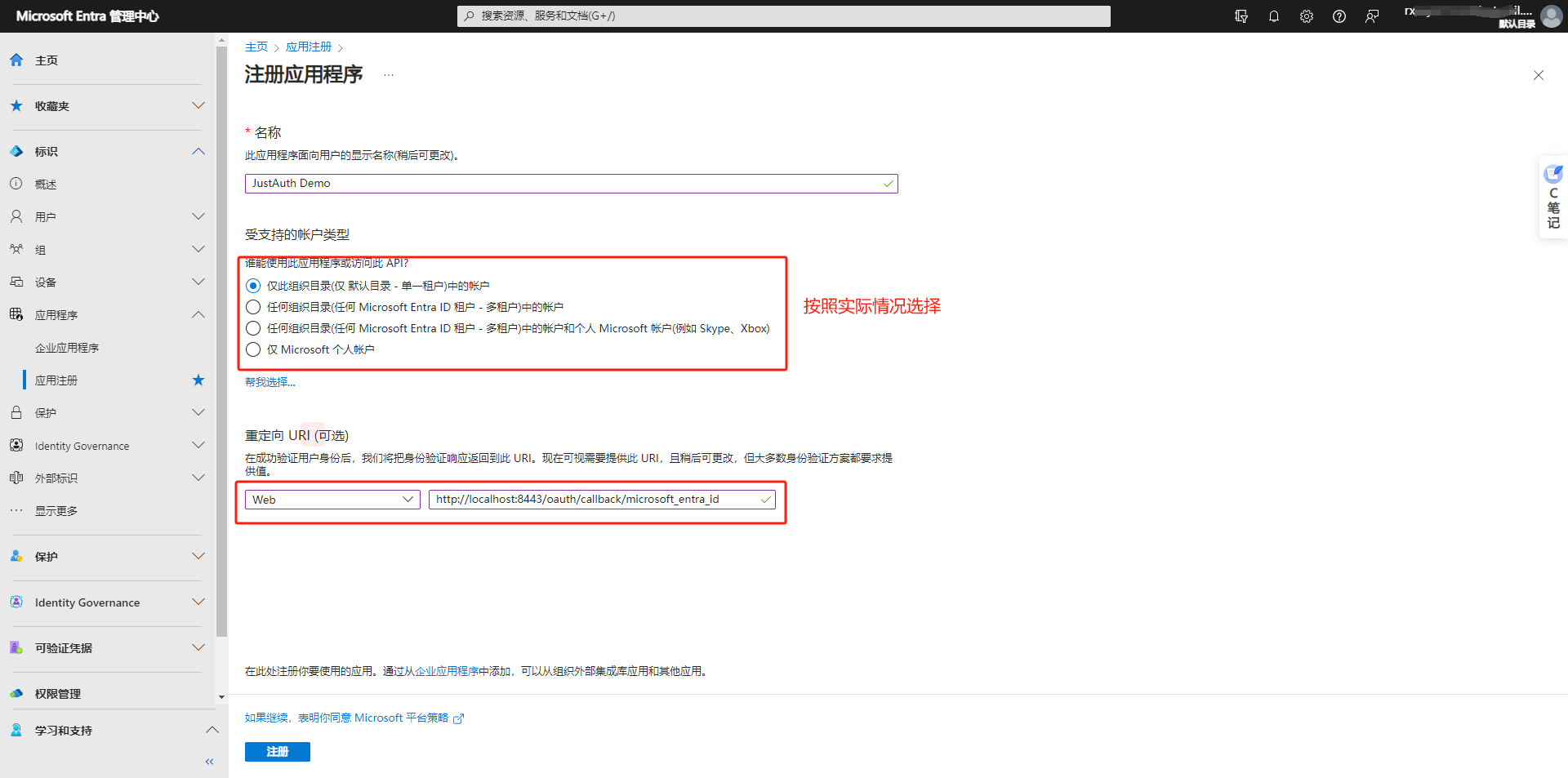

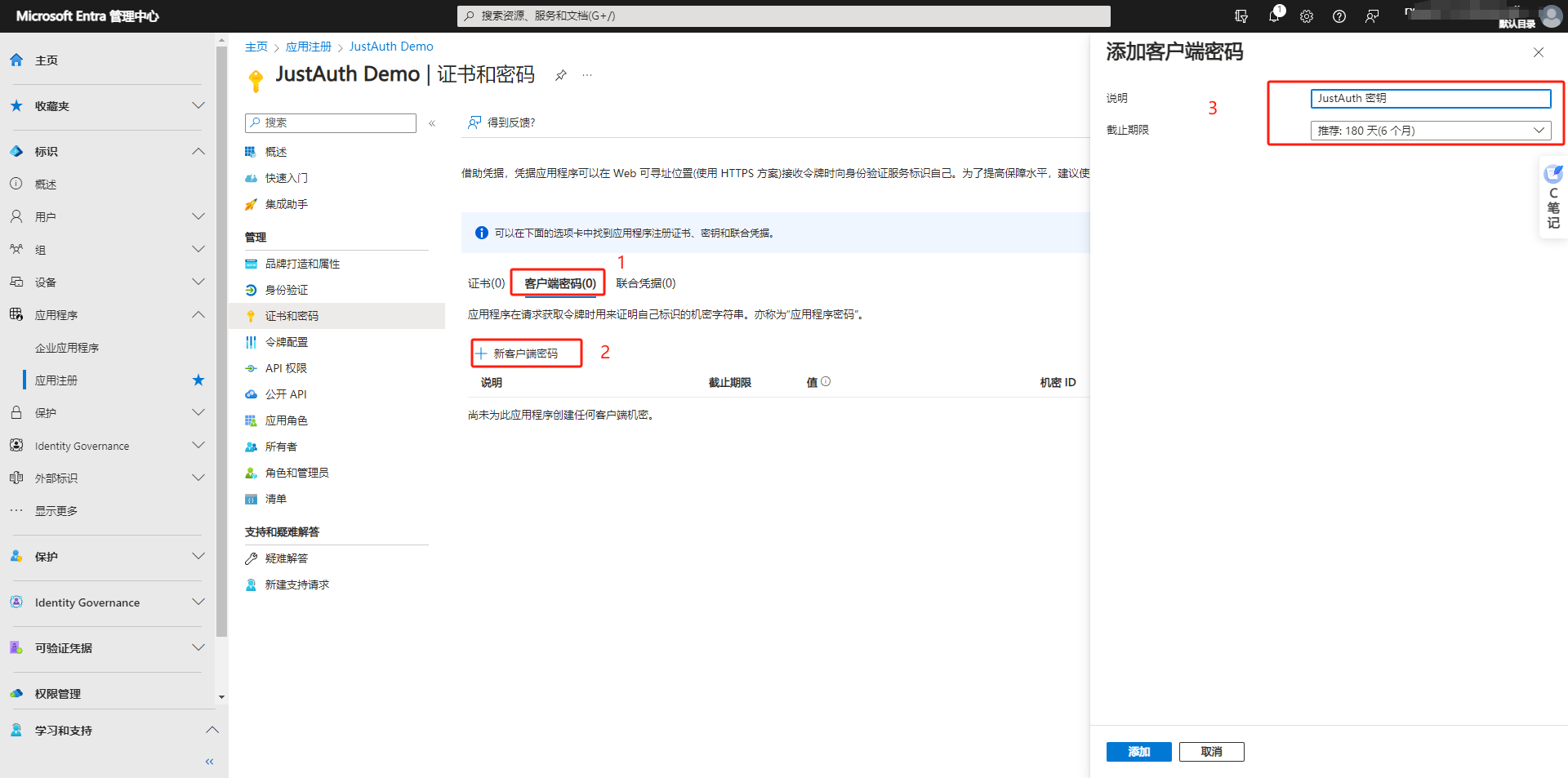

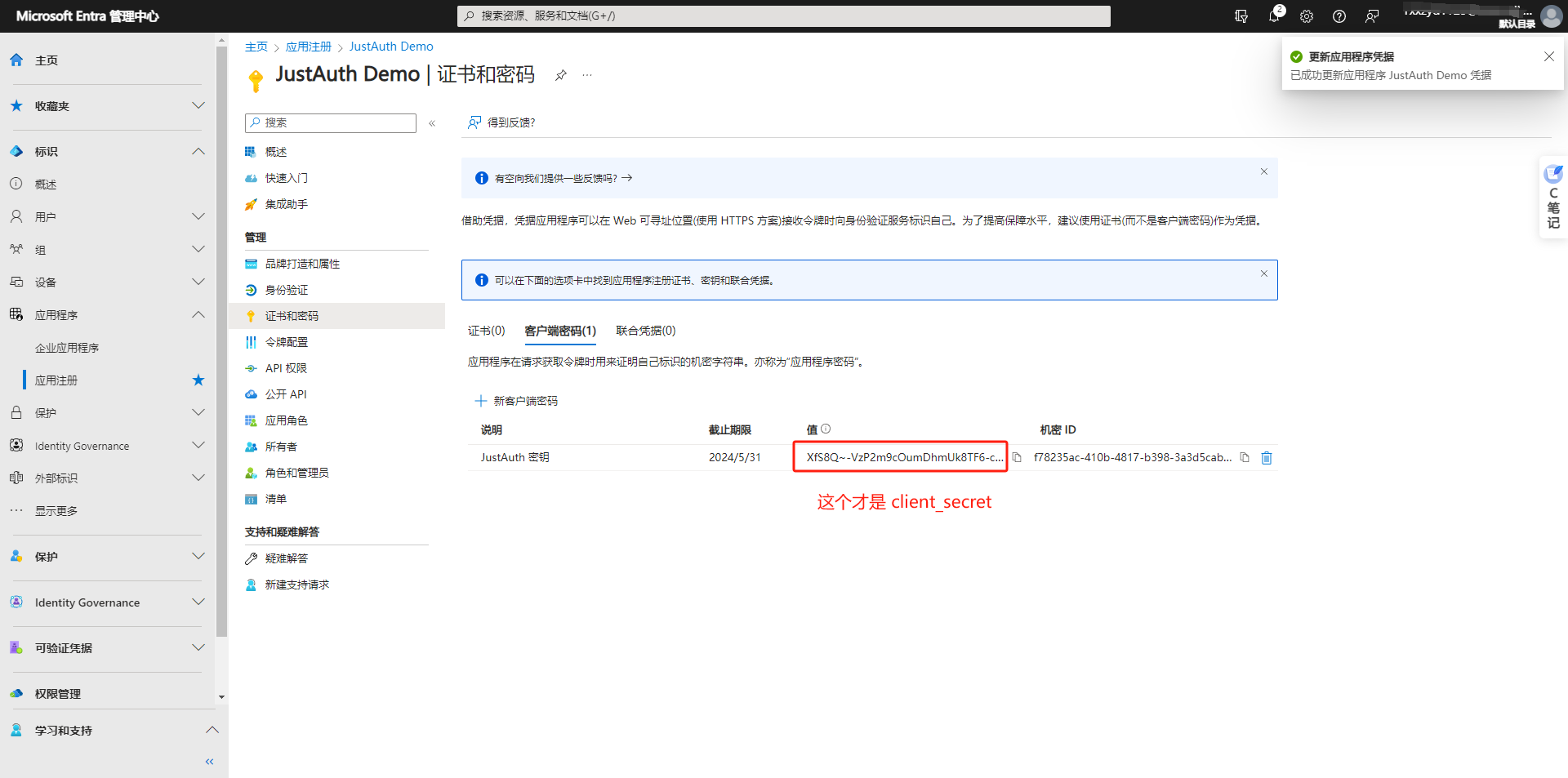

在如上图所示,请记录以下信息:应用程序(客户端) ID和目录(租户) ID,接下来生成密钥,点击上图右上部分的客户端凭据

记录下该密钥后,返回应用首页,配置回调地址

记录以下几个信息:应用程序(客户端) ID、目录(租户) ID、客户端凭据和重定向 URI,后面我们会用到。

重要提示

“应用密钥”可保护你应用程序的安全,因此请确保其不会泄露!也不要与任何人共享你的“应用密钥”!!!

# 2. 集成JustAuth

# 2.1 引入依赖

<dependency>

<groupId>me.zhyd.oauth</groupId>

<artifactId>JustAuth</artifactId>

<version>${latest.version}</version>

</dependency>

1

2

3

4

5

2

3

4

5

${latest.version}推荐使用最新版本

# 2.2 创建Request

AuthRequest authRequest = new AuthMicrosoftRequest(AuthConfig.builder()

.tenantId("目录(租户) ID")

.clientId("应用程序(客户端) ID")

.clientSecret("客户端凭据")

.redirectUri("重定向 URI")

.build());

1

2

3

4

5

6

2

3

4

5

6

# 2.3 生成授权地址

我们可以直接使用以下方式生成第三方平台的授权链接:

String authorizeUrl = authRequest.authorize(AuthStateUtils.createState());

1

这个链接我们可以直接后台重定向跳转,也可以返回到前端后,前端控制跳转。前端控制的好处就是,可以将第三方的授权页嵌入到iframe中,适配网站设计。

# 2.4 以上完整代码如下

import me.zhyd.oauth.config.AuthConfig;

import me.zhyd.oauth.request.AuthMicrosoftRequest;

import me.zhyd.oauth.model.AuthCallback;

import me.zhyd.oauth.request.AuthRequest;

import me.zhyd.oauth.utils.AuthStateUtils;

import org.springframework.web.bind.annotation.PathVariable;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.net.InetSocketAddress;

import java.net.Proxy;

@RestController

@RequestMapping("/oauth")

public class RestAuthController {

@RequestMapping("/render")

public void renderAuth(HttpServletResponse response) throws IOException {

AuthRequest authRequest = getAuthRequest();

response.sendRedirect(authRequest.authorize(AuthStateUtils.createState()));

}

@RequestMapping("/callback")

public Object login(AuthCallback callback) {

AuthRequest authRequest = getAuthRequest();

return authRequest.login(callback);

}

private AuthRequest getAuthRequest() {

return new AuthMicrosoftRequest(AuthConfig.builder()

.tenantId("目录(租户) ID")

.clientId("应用程序(客户端) ID")

.clientSecret("客户端凭据")

.redirectUri("重定向 URI")

.build());

}

}

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

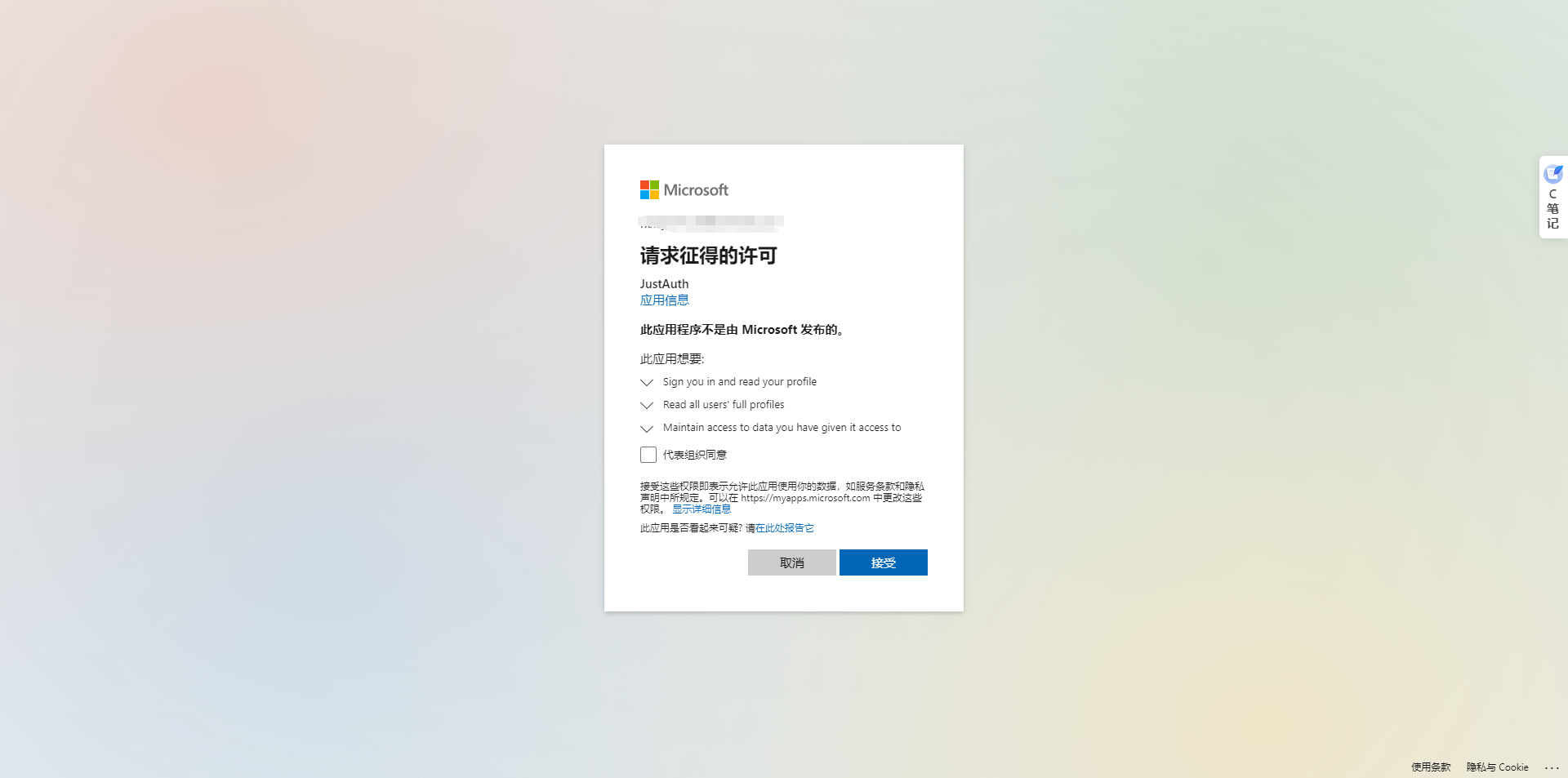

授权链接访问成功后会看到以下页面内容:

点击“登录”即可完成 OAuth 登录。

# 3. 授权结果

注意

数据已脱敏

{

"code": 2000,

"data": {

"gender": "UNKNOWN",

"nickname": "张 亚东",

"rawUserInfo": {

"businessPhones": [],

"preferredLanguage": "en",

"displayName": "张 亚东",

"surname": "张",

"givenName": "亚东",

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#users/$entity",

"id": "3402c7d0xx944da6e3",

"userPrincipalName": "xxonmicrosoft.com"

},

"snapshotUser": false,

"source": "MICROSOFT",

"token": {

"accessToken": "eyJ0eXAxxxzVtVUE2MDFZMW8iLCxx",

"expireIn": 4921,

"refreshTokenExpireIn": 0,

"scope": "User.Read User.Read.All profile openid email",

"snapshotUser": false,

"tokenType": "Bearer"

},

"username": "xxx",

"uuid": "3402c7d0-8c0xxx44da6e3"

}

}

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

# 3. 推荐

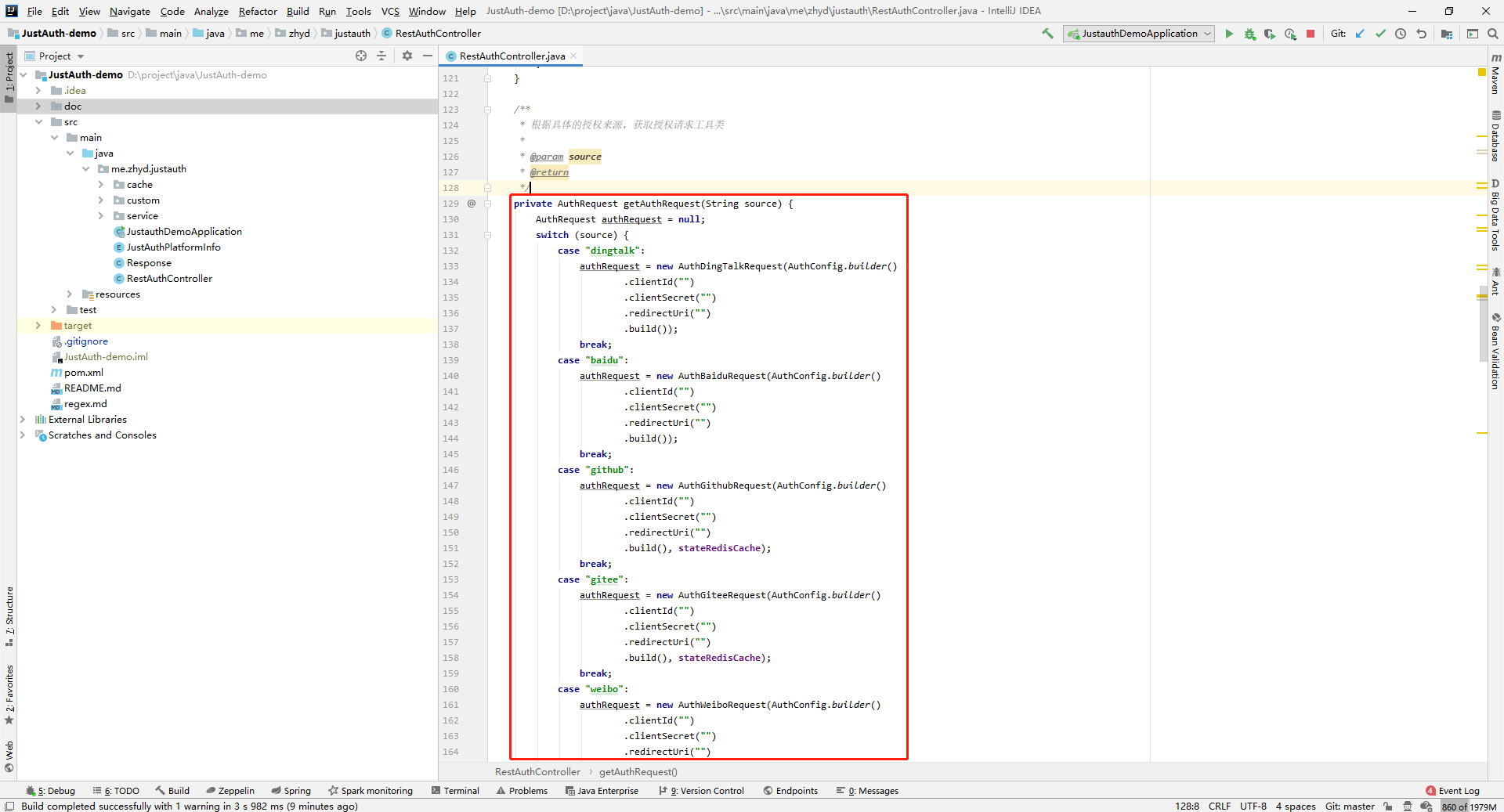

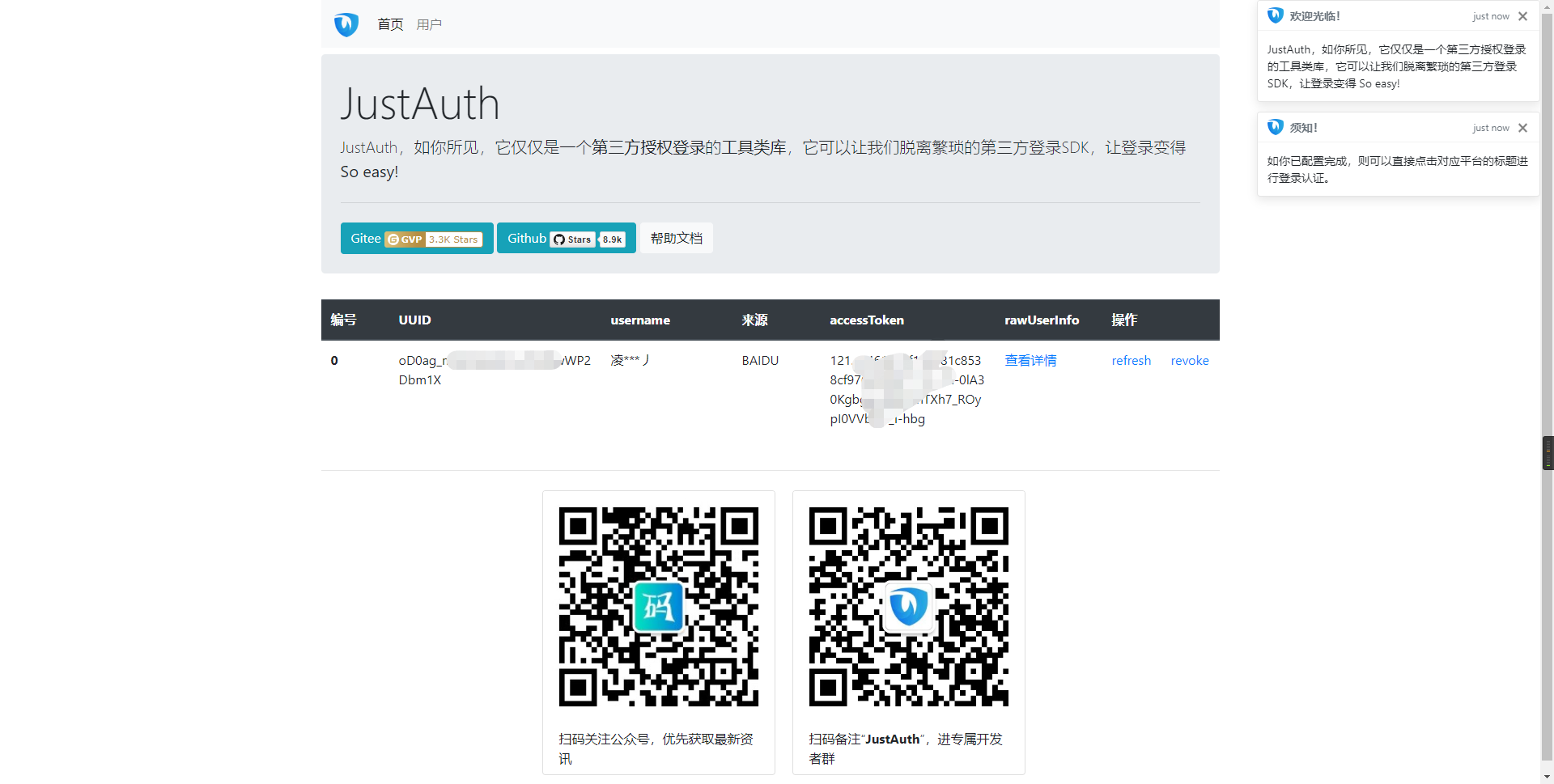

官方推荐使用 JustAuth-demo (opens new window) 示例项目进行测试。

使用步骤:

- clone: https://github.com/justauth/JustAuth-demo.git (opens new window)

- 将上面申请的应用信息填入到

RestAuthController#getAuthRequest方法的对应位置中:

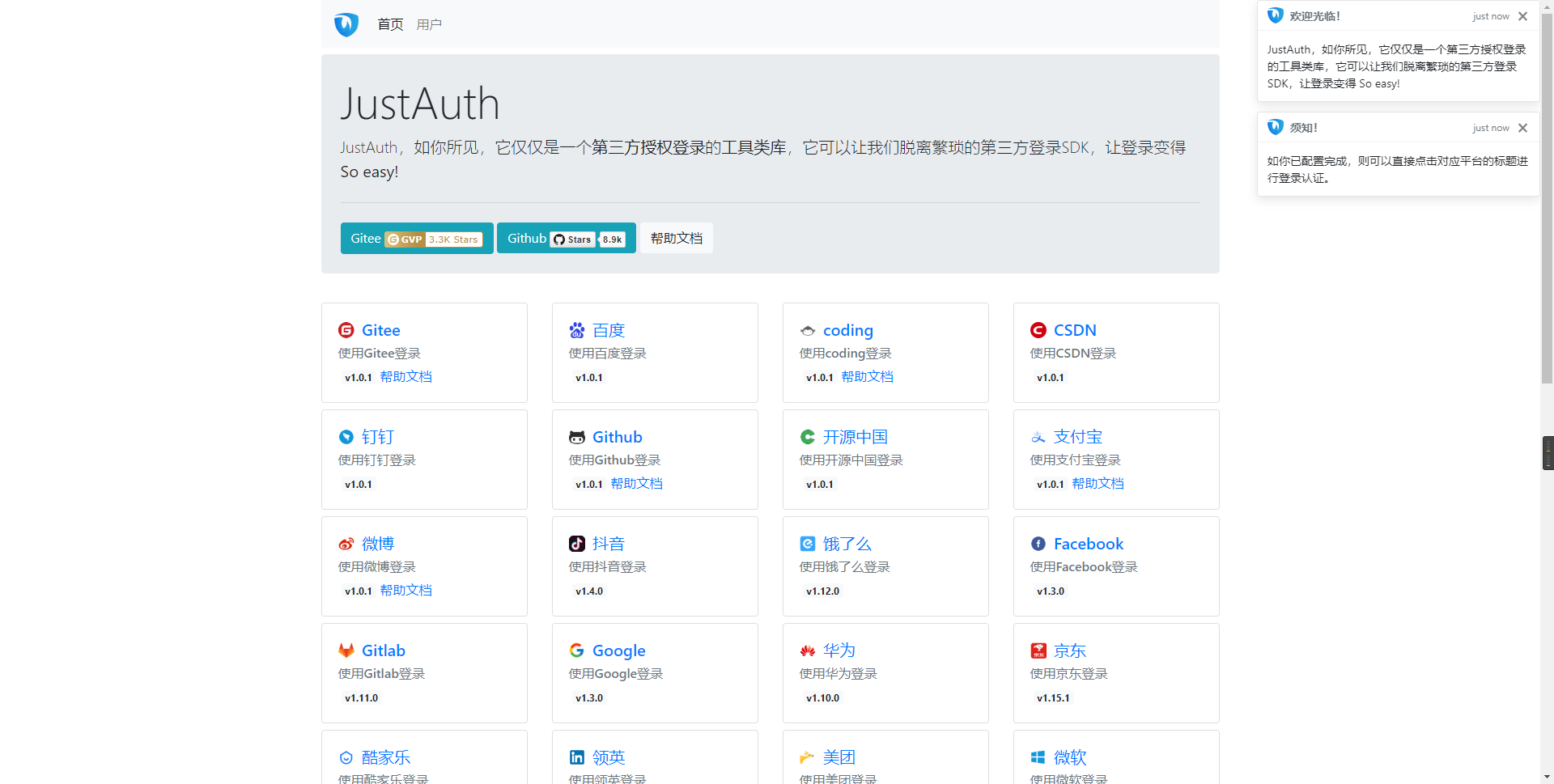

- 启动项目,访问 http://localhost:8443 (opens new window)

- 选择对应的平台进行授权登录

- 登录完成后,可以访问http://localhost:8443/users (opens new window)查看已授权的用户

注意

- 如果直接使用 JustAuth-demo 项目进行测试,那么在配置测试应用的“回调地址”时要严格按照以下格式配置:

http://localhost:8443/oauth/callback/{平台名} - 平台名参考

JustAuthPlatformInfo枚举类names

编辑 (opens new window)

Last Updated: 2024/09/01, 18:42:02